En bref: Les utilisateurs de Steam sont avertis d’une nouvelle attaque incitant les utilisateurs à transmettre les informations d’identification de leur compte via une technique de phishing par navigateur dans le navigateur. Les joueurs compétitifs et professionnels sont ciblés, tout comme toute personne disposant d’un compte de grande valeur.

Les attentats, mis en lumière par Groupe-IB (passant par Ordinateur qui bipe), utilisez la technique du navigateur dans le navigateur pour donner l’impression qu’un leurre de phishing est authentique. Le processus commence lorsqu’une cible, généralement un joueur compétitif ou professionnel, reçoit un message direct l’invitant à rejoindre un tournoi comme League of Legends, Counter-Strike, Dota 2 ou PUBG.

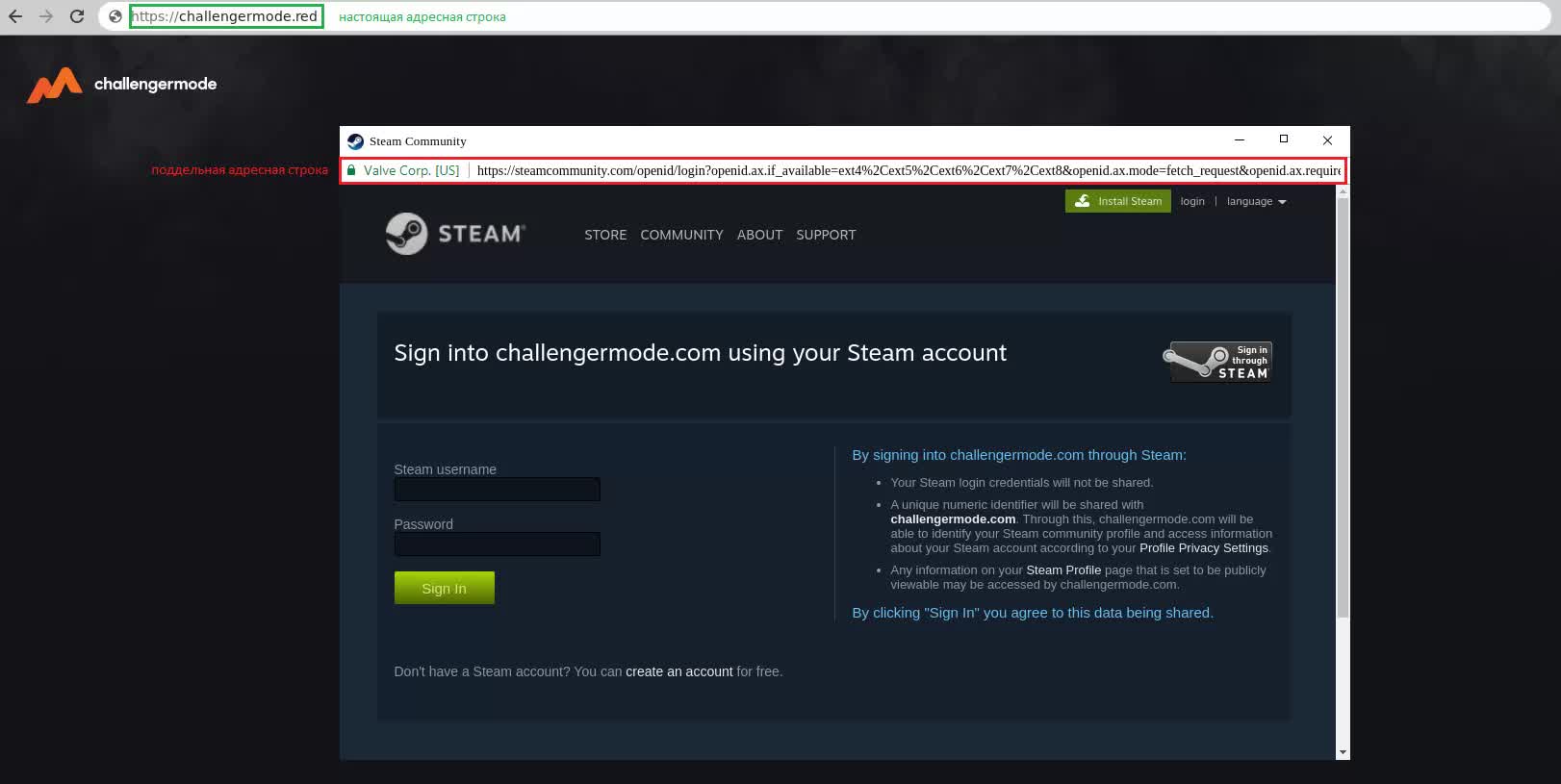

Le message est une ruse, bien sûr. L’expéditeur inclut un lien vers un site d’apparence professionnelle de ce qui semble être une société de sports électroniques qui héberge et parraine des tournois et d’autres compétitions. Demander à rejoindre la plate-forme fera apparaître la fenêtre contextuelle familière pour se connecter à Steam. La fenêtre est à peu près indiscernable de la réalité, avec une sélection de 27 langues, un certificat de sécurité SSL, une URL légitime et une option “créer un compte”. Il peut même être déplacé, redimensionné et agrandi/minimisé.

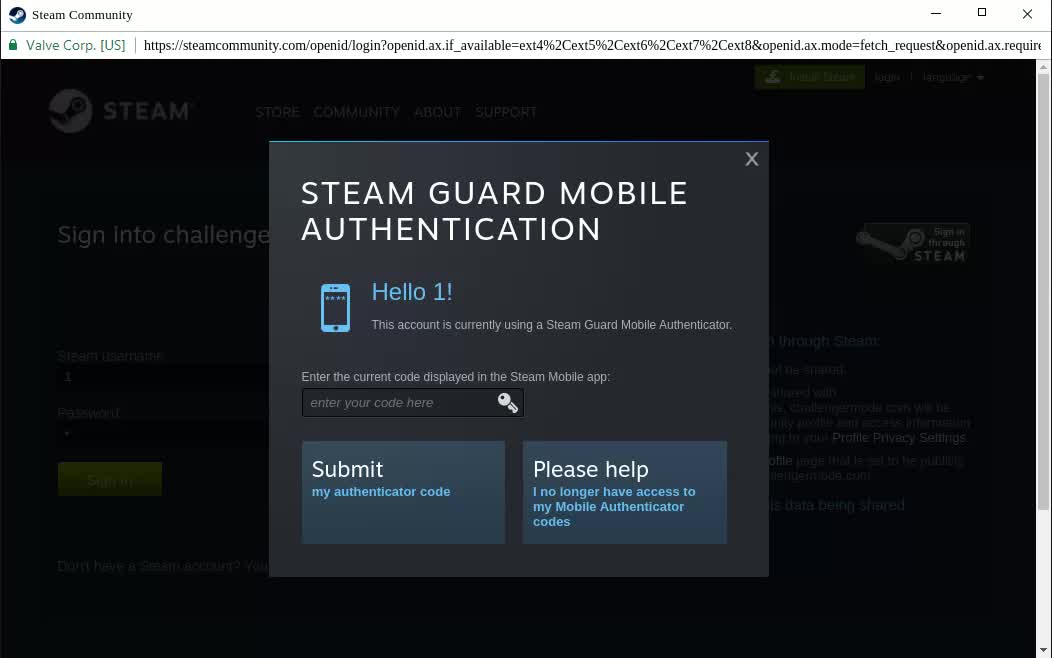

Mais il ne s’agit pas d’une véritable fenêtre contextuelle de connexion superposée au site Web actuel. c’est une fausse fenêtre créée à partir de la page existante. Une fois qu’une victime a saisi ses informations d’identification, elle est redirigée vers un formulaire Steam Guard fonctionnel demandant un code 2FA (si activé), ajoutant à l’authenticité de l’arnaque.

Même si un utilisateur commence à se méfier à ce stade, il est trop tard car l’escroc a saisi ses informations d’identification une fois qu’elles ont été entrées dans la fausse fenêtre de connexion. Les criminels sont désormais libres de voler n’importe quel bien virtuel et de faire ce qu’ils veulent avec l’accès complet au compte.

Une méthode pour vous assurer de ne pas tomber dans le piège d’une attaque de phishing par navigateur dans le navigateur consiste à utiliser une extension de blocage JavaScript – l’arnaque utilise JS – bien que le blocage des scripts puisse causer des problèmes avec de nombreux sites Web.

Les autres méthodes de protection, moins intrusives, incluent celles qui s’appliquent à l’ensemble de l’espace en ligne : méfiez-vous des messages directs d’inconnus et ne cliquez sur aucun lien qu’ils pourraient contenir ; et si quelque chose semble trop beau pour être vrai, c’est presque certainement le cas.