Une patate chaude : Les joueurs qui cherchent à télécharger des astuces et des cracks doivent se méfier des liens dans les descriptions de vidéos YouTube. Les pirates peuvent avoir compromis les canaux hébergeant les vidéos, les transformant en vecteurs de propagation de logiciels malveillants capables de voler les identifiants de connexion.

Un nouveau rapport de Kaspersky décrit une campagne de logiciels malveillants ciblant les joueurs via YouTube. Le logiciel malveillant peut voler différents types d’informations d’identification du système d’une victime, puis les utiliser pour tromper davantage d’utilisateurs. En mars 2020, Kaspersky a découvert un cheval de Troie qui regroupe plusieurs programmes malveillants que les pirates utilisaient pour se propager via des spams ou des chargeurs tiers.

Une fois activée, la charge utile également connue sous le nom de RedLine peut voler des données des navigateurs basés sur Chrome, Firefox et Chromium, y compris les informations de remplissage automatique, les noms d’utilisateur, les mots de passe, les cookies et les informations d’identification bancaires. Il pourrait également voler des informations à partir de portefeuilles cryptographiques, de logiciels de messagerie instantanée, de clients FTP, SSH et VPN. De plus, le logiciel malveillant pourrait ouvrir des liens dans le navigateur par défaut du système pour télécharger et ouvrir des programmes.

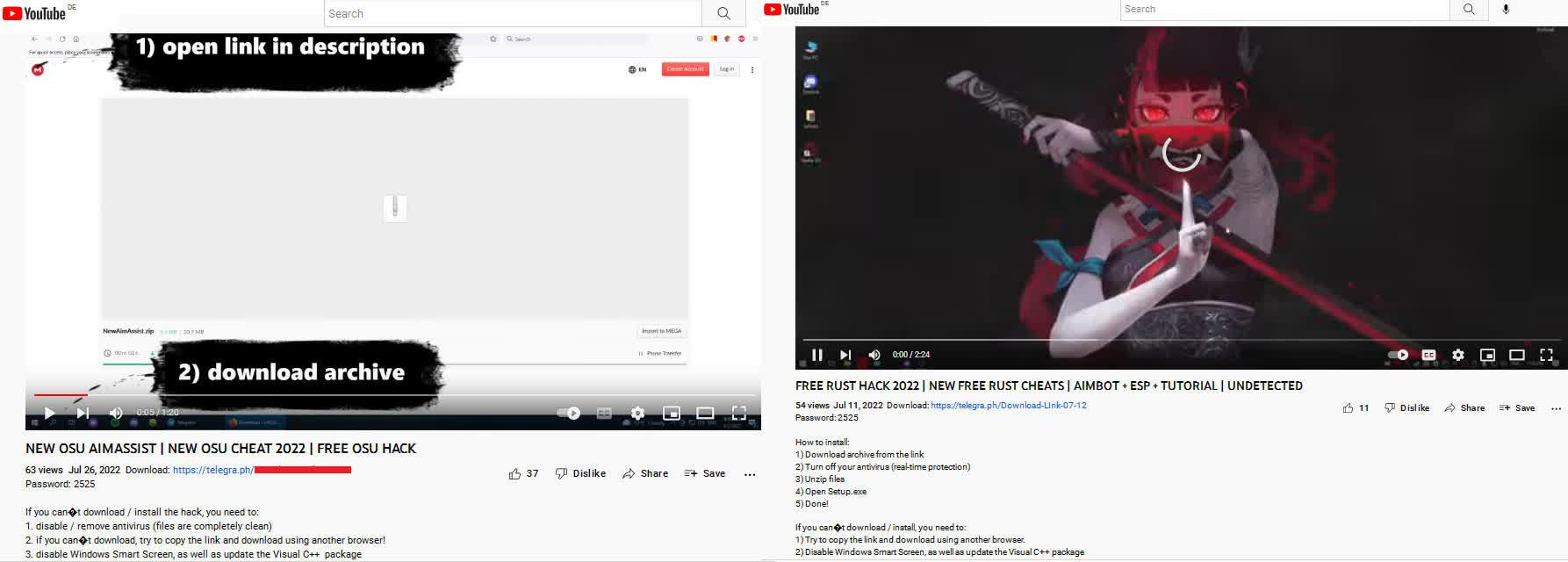

À partir de là, le logiciel malveillant peut se propager en utilisant un schéma encore plus élaboré. Il télécharge des vidéos sur la machine de la victime pour annoncer des astuces et des cracks pour de nombreux jeux PC populaires, puis les télécharge sur la chaîne YouTube de la victime. Les descriptions des vidéos téléchargées contiennent des liens censés mener aux hacks annoncés, mais à la place, ils mènent au cheval de Troie qui a téléchargé les vidéos.

Les vidéos mentionnent des jeux tels que Final Fantasy XIV, Forza, Lego Star Wars, Rust, Spider-Man, Stray, VRChat, DayZ, F1 22, Farming Simulator, etc.

YouTube a déjà fermé les chaînes compromises, mais les utilisateurs doivent faire attention aux liens suspects sur le site au cas où cette méthode de propagation deviendrait plus populaire à l’avenir.

La charge utile contient également un logiciel de crypto-minage. Les joueurs sont plus susceptibles d’avoir de puissants GPU installés qui peuvent exploiter la cryptographie. Heureusement, après le crash cryptographique de cette année et la “fusion” d’Ethereum, il est beaucoup moins probable que les pirates continuent à chercher des cartes graphiques à exploiter car cela devient moins rentable, alors peut-être que cela pourrait devenir une menace de sécurité de moins à craindre.

Les utilisateurs qui cherchent à se défendre activement contre ce logiciel malveillant, ou qui pensent avoir déjà été ciblés, doivent savoir que le cheval de Troie RedLine contient des fichiers nommés comme suit : Makisekurisu.exe, cool.exe, AutoRun.exe, download.exe et upload. EXE. AutoRun se copie dans le répertoire %APPDATA%\Microsoft\Windows\Start Menu\Programs\Startup, provoquant son exécution à chaque démarrage de Windows.