En bref: Comme pour de nombreuses nouvelles technologies révolutionnaires, l’essor de l’IA générative a apporté des éléments indésirables. L’une d’elles est la création de vidéos YouTube présentant des personnages générés par l’IA qui sont utilisés pour diffuser des logiciels malveillants voleurs d’informations.

CloudSEKune société d’IA contextuelle qui prédit les cybermenaces, écrit que depuis novembre 2022, il y a eu une augmentation de 200 à 300 % d’un mois sur l’autre des vidéos YouTube contenant des liens vers des logiciels malveillants voleurs, notamment Vidar, RedLine et Raccoon.

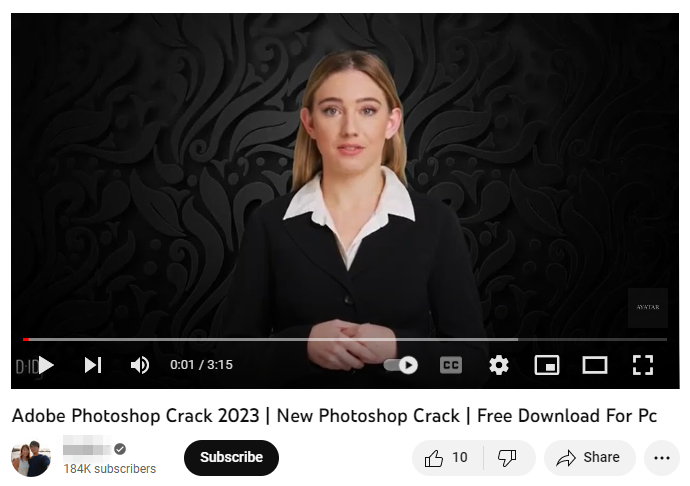

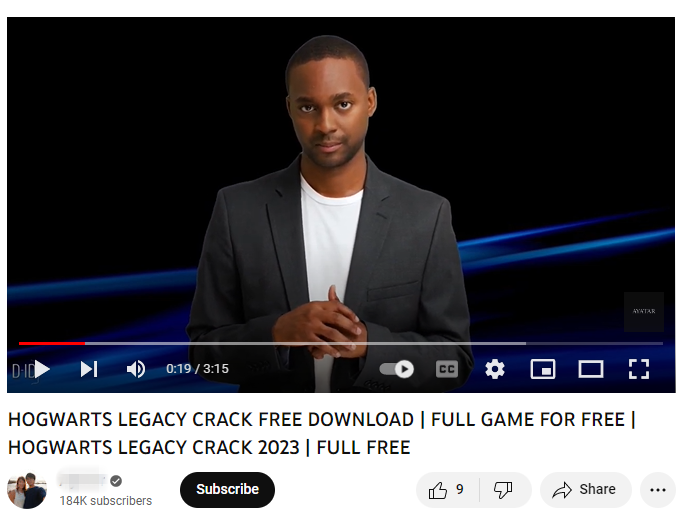

Les vidéos tentent d’inciter les gens à les regarder en promettant des didacticiels complets sur la façon de télécharger des versions crackées de jeux et des logiciels sous licence payants tels que Photoshop, Premiere Pro, Autodesk 3ds Max et AutoCAD.

Ce type de vidéos consiste généralement en un peu plus que des enregistrements d’écran ou des procédures audio, mais elles sont récemment devenues plus sophistiquées grâce à l’utilisation de clips générés par l’IA à partir de plates-formes telles que Synthesia et D-ID, ce qui les fait apparaître moins comme des escroqueries dans certains les yeux des gens.

CloudSEK note que des entreprises plus légitimes utilisent l’IA pour leurs détails de recrutement, leur formation pédagogique, leur matériel promotionnel, etc., et les cybercriminels emboîtent le pas avec leurs propres vidéos présentant des personnages générés par l’IA avec des fonctionnalités “familières et dignes de confiance”.

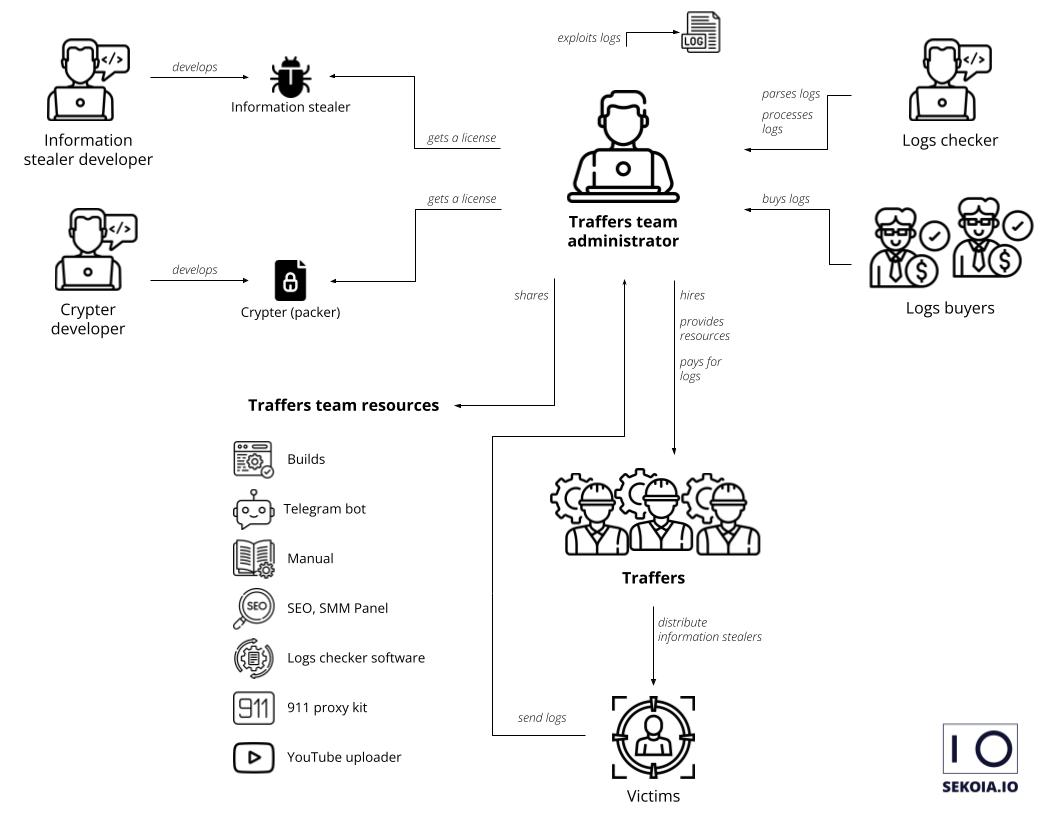

Ceux qui sont amenés à croire que les vidéos sont la vraie affaire et qui cliquent sur les liens malveillants finissent souvent par télécharger des infostealers. Une fois installés, ils peuvent tout voler, des mots de passe, des informations de carte de crédit et des numéros de compte bancaire aux données du navigateur, aux détails du cryptowallet et aux informations système, y compris les adresses IP. Une fois localisées, les données sont téléchargées sur le serveur de l’auteur de la menace.

Ce n’est pas la première fois que nous entendons parler de YouTube utilisé pour diffuser des logiciels malveillants. Il y a un an, des chercheurs en sécurité ont découvert que certains joueurs de Valorant étaient trompés en téléchargeant et en exécutant des logiciels promus sur YouTube comme un piratage de jeu, alors qu’en fait c’était le voleur d’informations RedLine qui était poussé dans les vidéos d’IA générative.

Les astuces de jeu ont également été utilisées comme leurre dans une autre campagne de logiciels malveillants diffusée sur YouTube en septembre. Encore une fois, RedLine était la charge utile de choix.

Non seulement YouTube compte 2,5 milliards d’utilisateurs mensuels actifs, mais c’est aussi la plate-forme la plus populaire parmi les adolescents, ce qui en fait une perspective séduisante pour les cybercriminels qui ont contourné l’algorithme et le processus de révision de la plate-forme. L’une de ces méthodes consiste à utiliser des fuites de données, des techniques de phishing et des journaux de vol pour prendre le contrôle de comptes YouTube existants, généralement populaires avec plus de 100 000 abonnés.

D’autres astuces que les pirates utilisent pour éviter la détection sont les balises spécifiques à l’emplacement, les faux commentaires pour faire paraître une vidéo légitime, et l’inclusion d’une liste exhaustive de balises qui tromperont l’algorithme de YouTube en recommandant la vidéo et en s’assurant qu’elle apparaît comme l’un des meilleurs résultats. Ils masquent également les liens malveillants dans les descriptions en les raccourcissant, en les reliant à des plates-formes d’hébergement de fichiers ou en leur faisant télécharger directement le fichier zip malveillant.